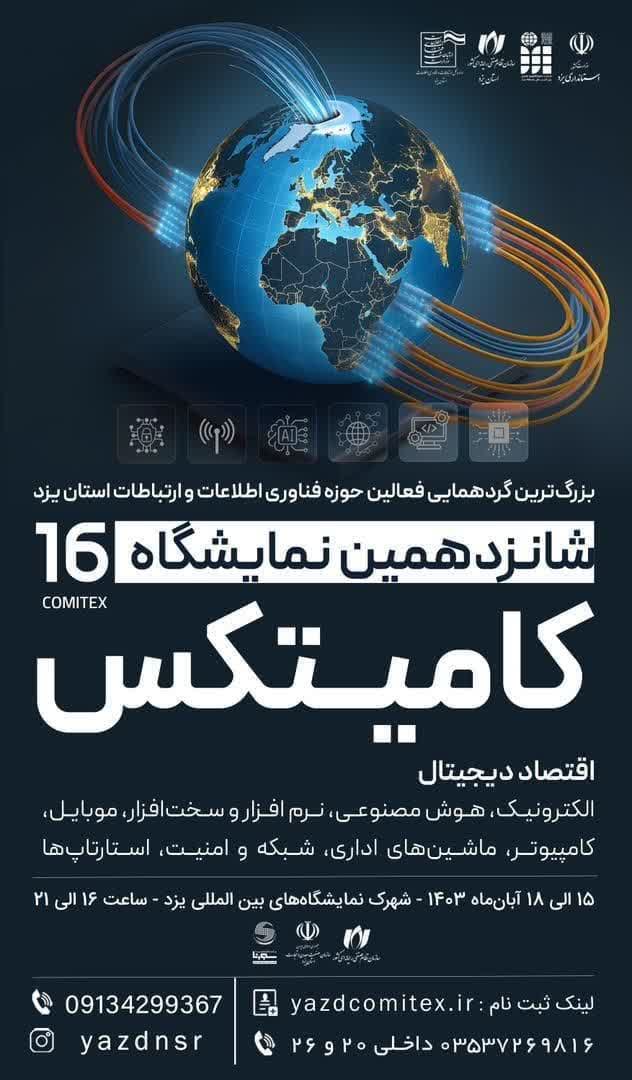

اطلاعیه برگزاری دوره آموزشی نفوذ و روش های مقابله در فناوری اطلاعات و ارتباطات در یزد

|

برنامه

|

زمان

|

|

· استفاده از موتورهای جستجو بعنوان ابزار نفوذ

پیدا کردن اطلاعات و مشخصات هدف مورد نظر و اهداف مطلوب احتمالی از طریق موتورهای جستجو و جستجوی پیشرفته و دقیق با آن ها

· استراق سمع

استراق سمع اطلاعات داده های رد و بدل شده در شبکه و استفاده از ضعف های TCP/IP v4

|

یک ساعت و بیست دقیقه

دو زمان 30 دقیقه ای اصلی برای شرح و دو زمان 10 دقیقه ای برای پرسش و پاسخ

|

|

استراحت

|

10 دقیقه

|

|

· ویروس ها و درب های پشتی

آماده سازی و کارگزاری یک درب پشتی و عبور از آنتی ویروس ها

· نفوذ به شبکه های بی سیم محافظت شده

حمله به یک شبکه بی سیم 802.11 محافظت شده توسط روش های امنیتی معمول

|

یک ساعت و بیست دقیقه

دو زمان 30 دقیقه ای اصلی برای شرح و دو زمان 10 دقیقه ای برای پرسش و پاسخ

|

|

استراحت

|

10 دقیقه

|

|

· حمله به نرم افزارهای وبی

نفوذ به نرم افزارهای وبی و وب سایت ها

· حمله به کیوسک های اطلاع رسانی

در اختیار گرفتن کنترل کیوسک های اطلاع رسانی و سیستم های با دسترسی محدود (مانند کیوسک های اینترنتی نصب شده در فرودگاه ها و بانک ها و...)

|

یک ساعت و بیست دقیقه

دو زمان 30 دقیقه ای اصلی برای شرح و دو زمان 10 دقیقه ای برای پرسش و پاسخ

|

|

در طول سمینار نحوه پیاده سازی و اجرای هر کدام از حملات بالا مبتنی بر سناریو و بصورت عملی نمایش داده خواهد شد و نکات فنی آن بررسی می گردد.

|

- نویسنده : یزد فردا

- منبع خبر : خبرگزاری فردا

یکشنبه 20,اکتبر,2024